Diverse volte ci capitano in assistenza, verifiche su pc tablet e smartphone di nostri clienti,

i quali sospettano di avere il dispositivo o il computer controllato o spiato da qualcun'altro.

In questa guida,con pochi passaggi,possiamo già intuire se c'è un eseguibile "sospetto" nel nostro pc

e quindi rimuoverlo manualmente o con strumenti di terze parti.

Netstat è un comando polifunzionale, che ci permette di conoscere le connessioni e le statistiche sul nostro sistema.

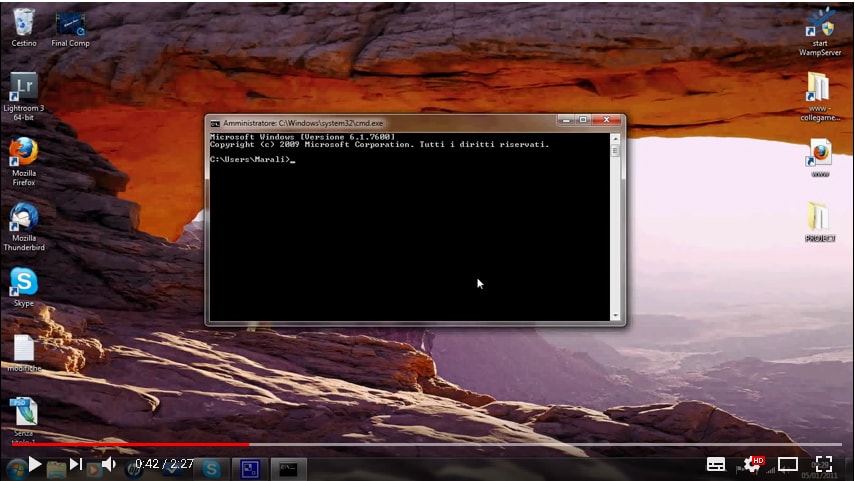

Cominciamo con aprire un prompt dei comandi (Command Prompt) tramite il comando cmd da windows -> esegui ,

da windows 10 è sufficiente digitare cmd.

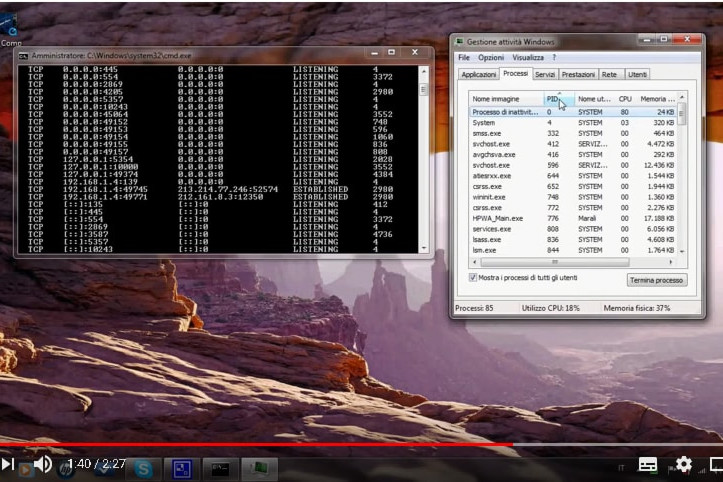

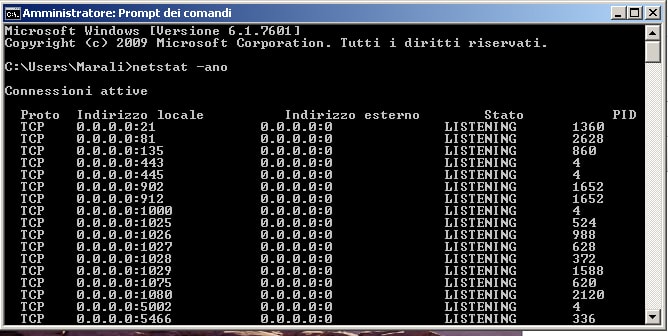

Nel prompt dei comandi digitare netstat -ano e spingere INVIO. A questo punto apparirà un report di connessioni attive cosi impostato:

Le ultime colonne, indicano lo stato della connessione ed il suo relativo PID . L'informazione riguardante lo "Stato" ci aiuta ad identificare

se la connessione è aperta, chiusa o in attesa. Nella nostra casistica, dobbiamo indentificare le connessioni con stato ESTABLISHED, che sono per l'appunto

connessioni aperte e attualmente in uso.

Identificata la connessione ESTABLISHED, ci appuntiamo il suo PID relativo e lo cercheremo all'interno dei processi in Gestione Attività.

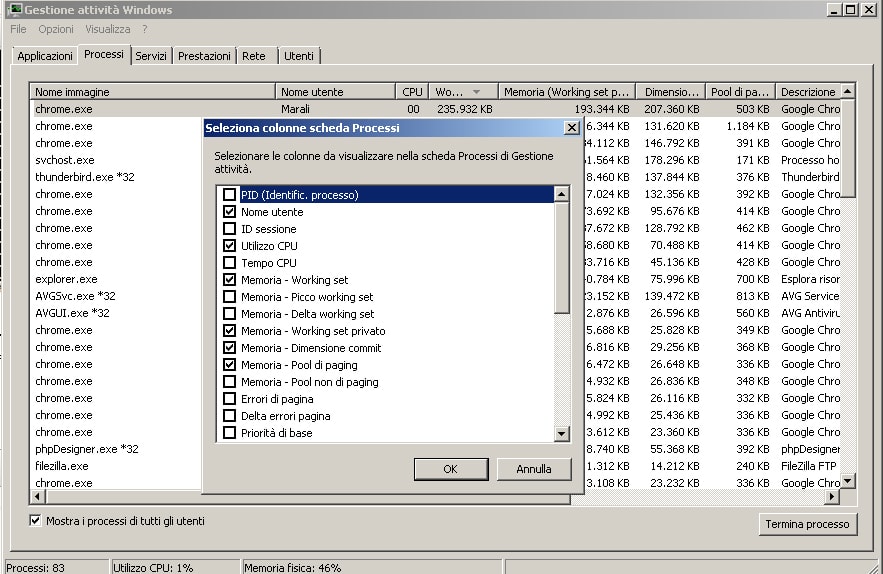

Gestione Attività lo si trova tramite il comando TASKMGR in esegui, o col destro del mouse sulla barra di Windows.

Dopo aver aperto gestione attività, molto probabilmente la colonna riguardante il PID non è visibile nelle colonne, per cui andrà abilitato dal menù : VISUALIZZA -> SELEZIONE COLONNE

ed aggiungere il check su PID

A questo punto sarà sufficiente cercare nella colonna "nome immagine", il file eseguibile (.exe) relativo al PID che ci siamo appuntati in precedenza.

L'ultima fase diventa di ricerca ed esperienza. Se notiamo un file.exe che non conosciamo o con un nome poco chiaro, verificare sul web

che non si tratti di un trojan, virus o malware. Se si, sarà sufficiente defleggare la voce/i e salvare.

Dopo aver eseguito questa operazione, è sempre bene lanciare un tool di pulizia del computer quali: